Аппаратное шифрование, поддерживаемое твердотельными дисками производства компаний Crucial и Samsung, оказалось не столь надежным. На днях специалистами нидерландского университета Редбаунд был обнаружен ряд уязвимостей в прошивке SSD, позволяющим злоумышленникам обходить шифрование и получать доступ к данным пользователя без пароля. При включении на таком диске BitLocker последний передает свои полномочия функции аппаратного шифрования, не проверяя его надежность и отключая при этом собственное программное шифрование.

Зашифровав уязвимый диск BitLocker в Windows 10 или 8.1, вы будете считать, что данные защищены, хотя на самом деле они останутся практически открытыми. Проблема будет оставаться актуальной до тех пор, пока Crucial и Samsung не закроют дыры в прошивках своих SSD, в качестве же временного решения пользователям можно предложить принудительно отключить аппаратное шифрование и заменить его программным BitLocker. Но сначала нужно проверить, какой тип шифрования используется в системе.

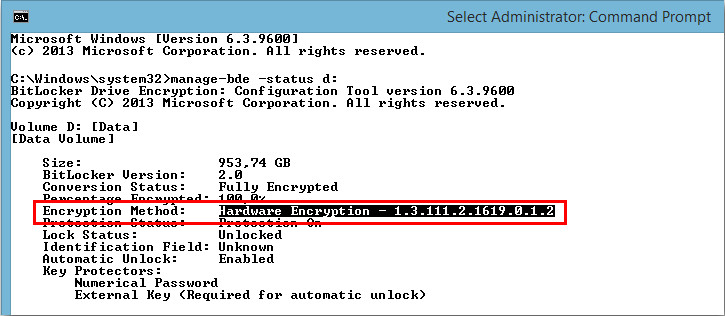

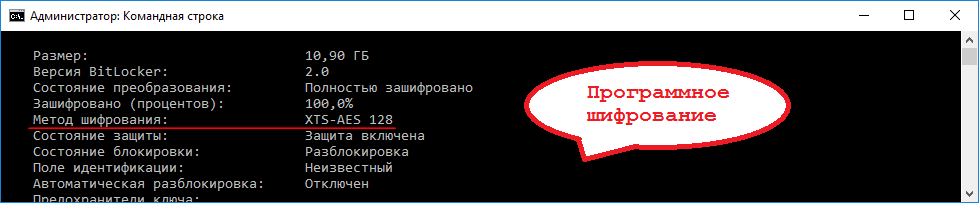

Для этого в запущенной от имени администратора командной строке выполняем команду manage-bde.exe -status.

Если напротив пункта «Метод шифрования» будет указано «Аппаратное шифрование», значит данные на диске уязвимы.

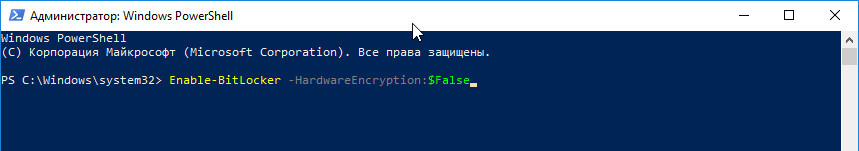

С помощью BitLocker полностью расшифруйте диск, откройте от имени администратора консоль PowerShell и выполните команду отключения аппаратного шифрования Enable-BitLocker -HardwareEncryption:$False.

Повторно зашифруйте диск BitLocker и проверьте командой manage-bde.exe -status какой метод защиты теперь используется. Тип шифрования должен быть другой, например, XTS-AES 128.

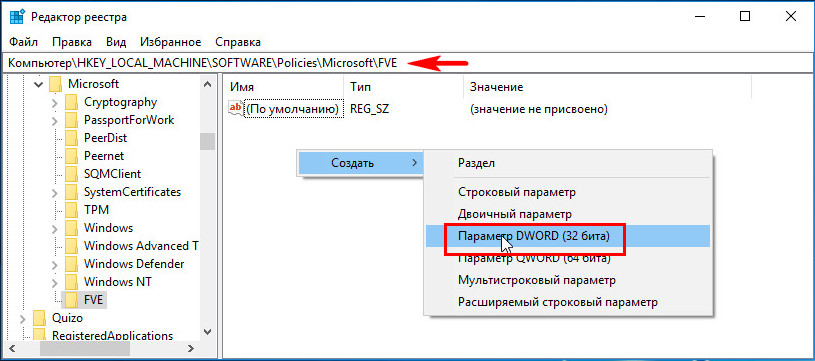

Отключить аппаратное шифрование можно также путем применения твика реестра.

Откройте штатный редактор Regedit, перейдите в нём к ключу:

HKEY_LOCAL_MACHINE\SOFTWARE\Policies\Microsoft\FVE

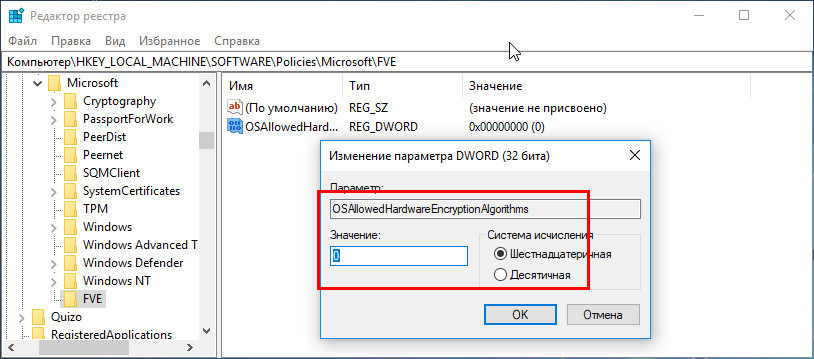

И создайте в последнем подразделе (если его нет, создайте вручную) 32-битный DWORD-параметр с именем OSAllowedHardwareEncryptionAlgorithms.

Значение параметра оставляем по умолчанию, то есть 0.

Новые настройки вступят в силу после перезагрузки компьютера.

Отключение аппаратного шифрования возможно и без предварительной расшифровки BitLocker, однако в таком случае старые файлы по-прежнему останутся зашифрованными на аппаратном уровне.

Добавить комментарий