То, что короткие несложные пароли легче взломать методом брутфорса, наверное, известно каждому. Но риск подбора не единственная причина использовать сложные длинные пароли. Чем короче и проще пароль, тем больше шансов, что его «двойник» уже давно находится в хакерской базе утечек паролей. Ну, знаете, как это бывает. Создает пользователь простой пароль и не думает, что, возможно, кто-то до него создал точно такую же комбинацию.

В этом нет ничего страшного, но так уж получилось, что ресурс, на котором использовался пароль, был взломан и данные утекли в сеть. А это уже плохо. Отсюда можно сделать вывод — перед тем как использовать пароль, новый или старый, желательно пробить его по Have I Been Pwned — крупной базе утечек, хранящей данные популярных ресурсов, подвергавшихся взлому за последние несколько лет.

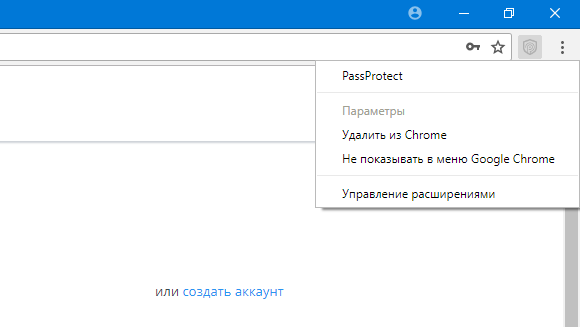

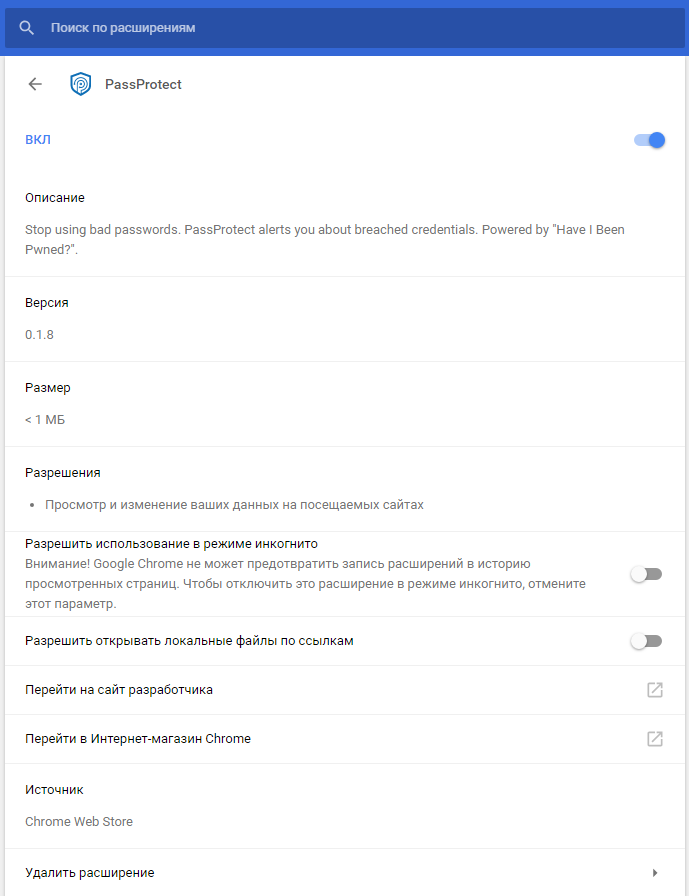

Помочь в этом деле может бесплатное расширение PassProtect для браузера Google Chrome, разработанное известной компанией Okta, специализирующейся на управлении учетными данными. Будучи установленным, расширение спокойно висит на панели инструментов браузера и никак себя внешне не проявляет.

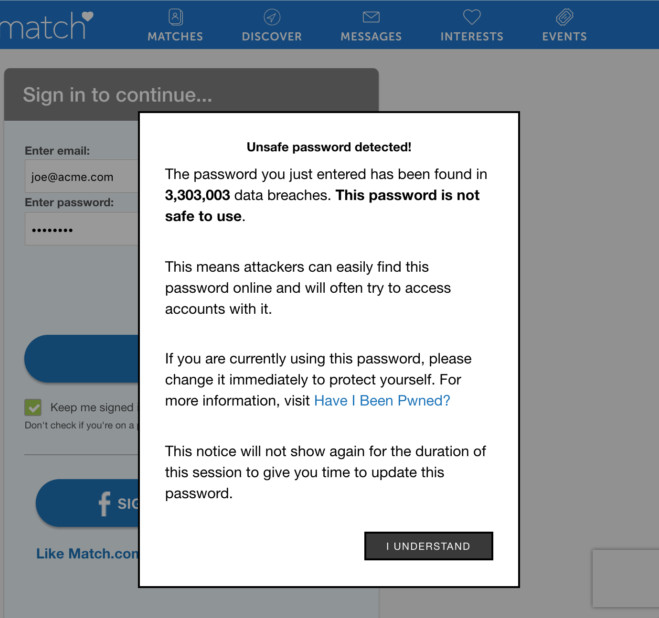

Пока вы не введете в форму аутентификации email или пароль, имеющийся в базе Have I Been Pwned. В этом случае расширение тут же выведет сообщение с предупреждением о небезопасности используемых данных.

Здесь у многих может возникнуть вопрос, а не создаст ли использование расширения дополнительную угрозу безопасности? Нет, поскольку при проверке ваши данные никуда не передаются, ни на сервера компании, ни тем более в базу Have I Been Pwned.

В общем, неплохой способ обеспечить себе дополнительную безопасность. Использование расширения, однако, имеет смысл только тогда, когда вы создаете пароль вручную, без применения генераторов паролей.

Официальный сайт разработчика: www.passprotect.io

Добавить комментарий