Все современные браузеры поддерживают локальное сохранение логинов и паролей, упрощая тем самым процедуру авторизации пользователя на сайтах. Хранятся пароли, впрочем, как и другие конфиденциальные данные, в зашифрованном виде, однако мало кто знает, что, загружаясь в оперативную память, они расшифровываются простым текстом. Фактически это означает, что сохраненный в браузере пароль может быть извлечен злоумышленником.

Получившим доступ к работающему компьютеру или созданному на нём дампу оперативной памяти.

Убедиться, что сохраненные пароли в ОЗУ находятся в открытом доступе вы можете и сами, воспользовавшись бесплатной программой Process Hacker.

Откройте ваш браузер и авторизуйтесь на каком-нибудь сайте, хотя это и необязательно, если пароль был сохранен в менеджере паролей ранее.

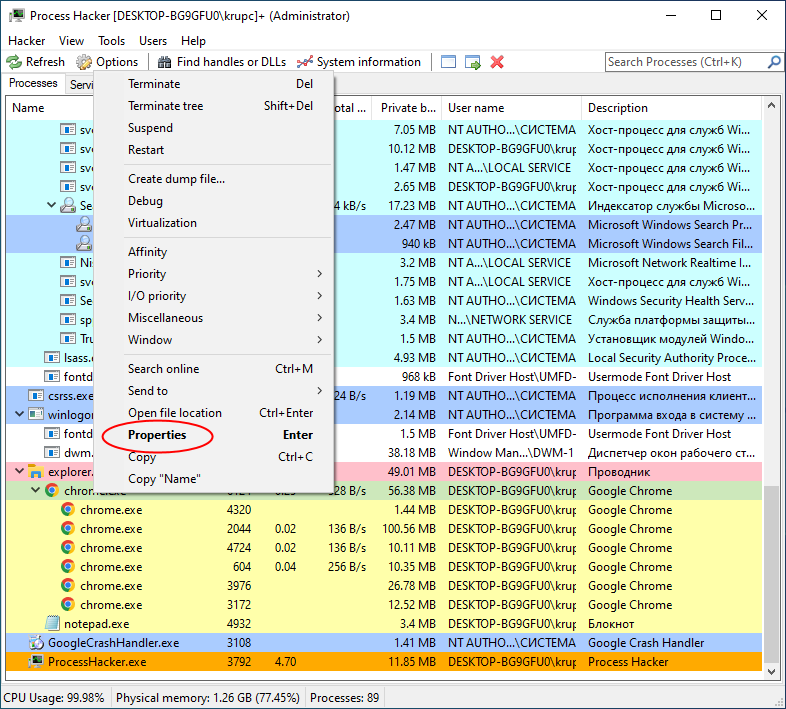

Запустите Process Hacker от имени администратора, отыщите в списке процессов главный процесс браузера, кликните по нему правой кнопкой мыши и выберите опцию «Properties», то есть свойства.

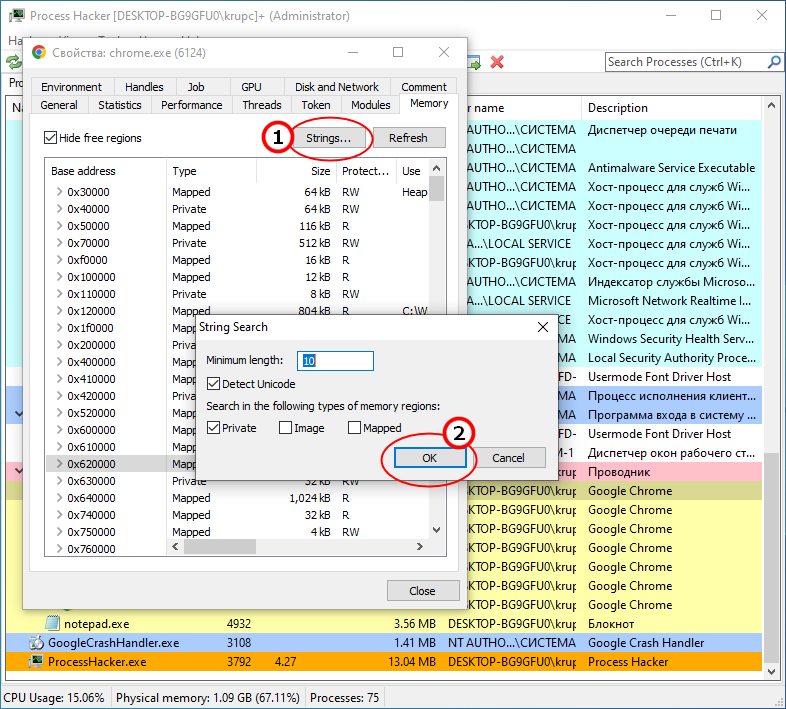

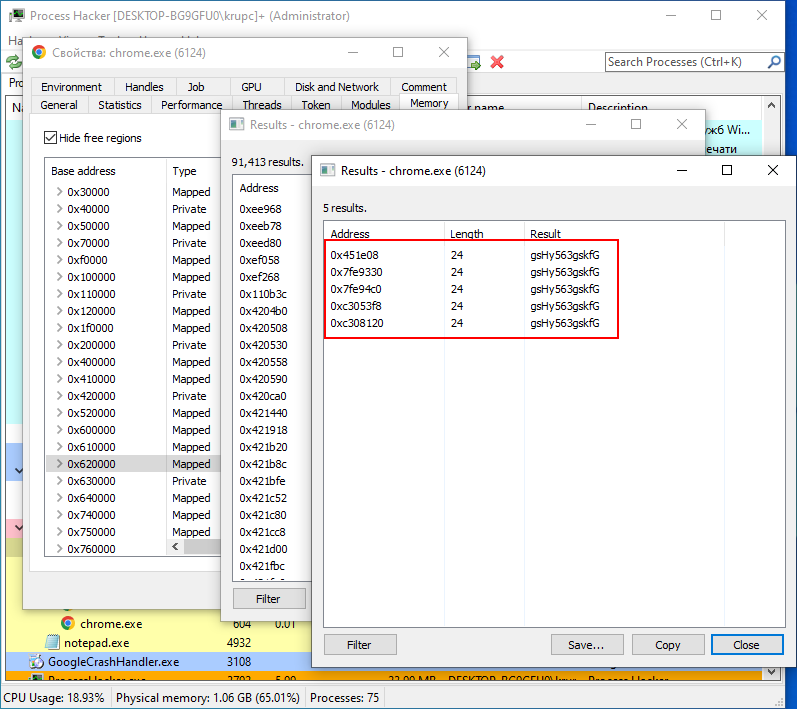

В окне свойств переключитесь на вкладку «Memory» и нажмите кнопку «String». Откроется маленькое диалоговое окошко, в котором вы можете задать минимальную длину искомой строки. По умолчанию выставлено 10 символов, если пароль короче, измените заданное значение. Нажмите «OK».

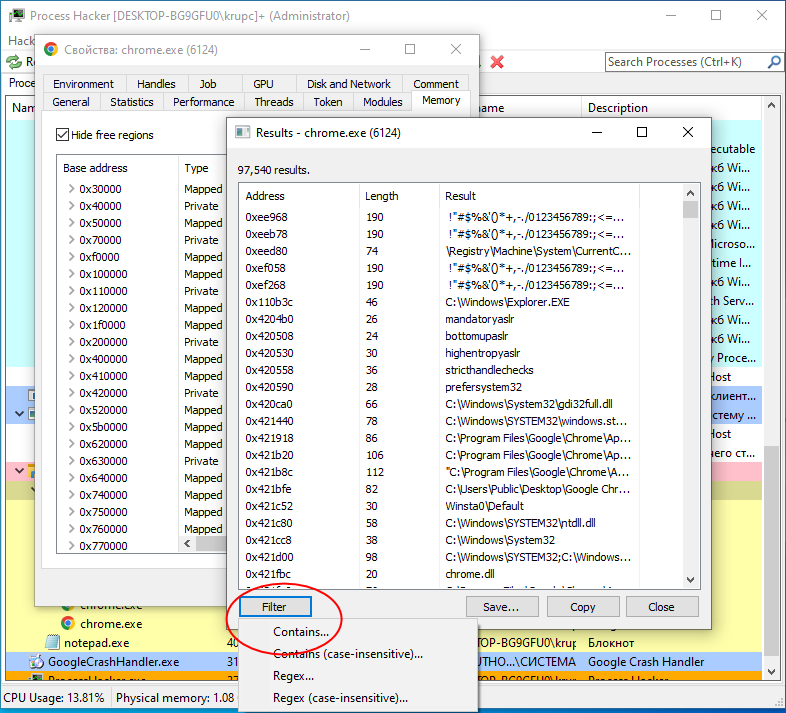

В результате вы получите внушительный список строковых данных, среди которых должен быть и ваш пароль.

Чтобы его найти, нажмите внизу кнопку «Filter»,

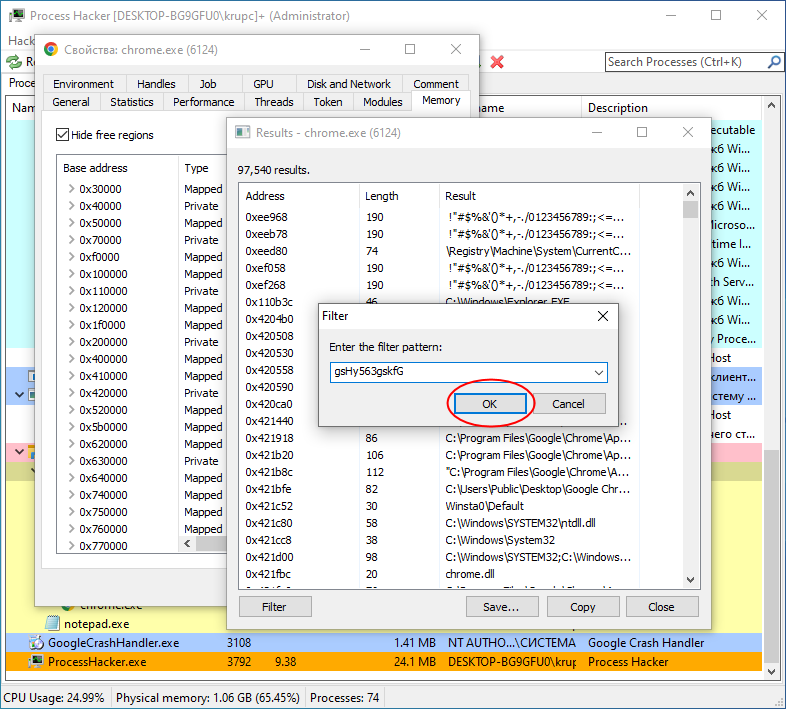

выберите фильтр «Contains» и введите в поисковую форму ваш пароль.

В списке останутся строки, в которых будет найдено совпадение.

Также будут указаны адреса страниц памяти, в которых в данный момент времени хранится пароль.

Как видите, данные в колонке «Result» никак не зашифрованы. Касается это не только паролей, но и целого ряда других данных, которые вы вводите в браузер, включая поисковые запросы. Фактически всё то, что загружается в оперативную память вместе с процессами браузера.

Хранение в RAM паролей и прочих конфиденциальных данных пользователя в открытом виде не является секретом для разработчиков, они признают наличие проблемы, но решительных шагов по ее устранению не предпринимают.

Так, разработчики движка Chromium заявили, что не станут закрывать уязвимости для непосредственных атак на физическое устройство, поскольку ни Chrome, ни другое приложение не смогут уберечь пользовательские данные, если злоумышленник авторизуется на компьютере с вашей учетной записью Windows. Исключение они сделали лишь для файлов cookies и то после того, как энтузиасты обнародовали обнаруженную уязвимость.

Добавить комментарий