Наверняка на компьютере каждого пользователя найдется парочка папок, содержимое которых явно не предназначается для публичного просмотра. Таковым содержимым может быть что угодно, например, номера банковских карт или личные фотографии, не в этом суть, важно только одно, чтобы бы эти данные были надежно защищены. Использование стандартного пароля Windows не является сколь либо серьезной преградой для взлома, для предотвращения доступа к данным следует использовать шифрование. Самый простой пример такой защиты – архивирование с установкой хорошего пароля. Однако такой способ не лишен недостатков.

Во-первых, это неудобно, так как пользователь будет вынужден каждый зашифровывать и расшифровывать архив, во-вторых, такой архив может быть легко скопирован, после чего подвергнут дешифровке методом перебора. Более эффективным способом защиты файлов является шифровка с помощью технологии EFS так же известной как Encrypting File System, использующейся в Windows начиная с версии 2000. В отличие от технологии BitLocker, впервые появившейся в Vista, EFS не требует наличия аппаратного TPM модуля, однако в то же время EFS не поддерживает шифрование раздела целиком.

Шифрование Encrypting File System осуществляется с помощью открытого и закрытого ключей, автоматически генерируемых системой при первом использовании встроенных средств EFS. В процессе шифрования каталога или файла система EFS создает уникальный номер (FEK), который шифруется мастер-ключом. В свою очередь мастер-ключ шифруется пользовательским ключом. Что касается закрытого ключа пользователя, то он также защищается, но на этот раз хэшем пользовательского системного пароля.

Получается так, что открыть зашифрованные EFS-системой файлы можно только с помощью той учетной записи, в которой они были зашифрованы. Даже если жесткий диск с защищенными данными будет снят и подключен к другому компьютеру, прочитать их все равно не удастся. С другой стороны потеря пользователем пароля от своей учетной записи, повреждение или переустановка операционной системы приведет к недоступности ранее зашифрованных файлов. К счастью, разработчики Windows предусмотрели и такой сценарий, и предложили простое решение, а именно сохранение сертификатов шифрования на съемный носитель.

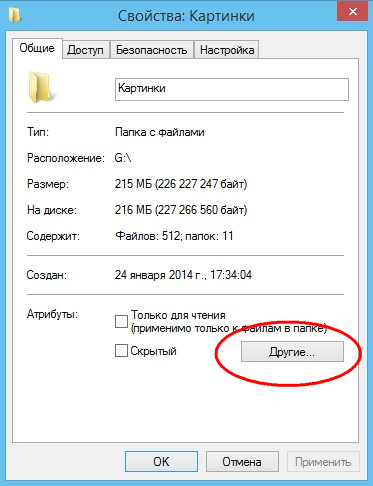

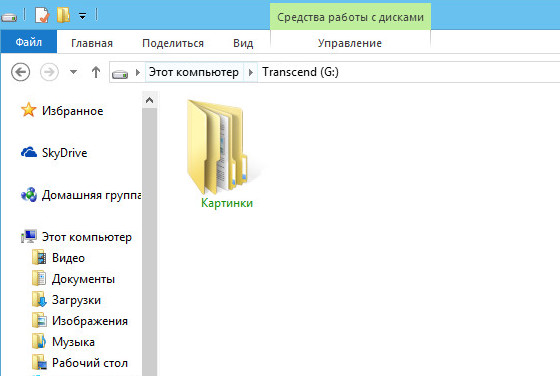

Никаких предварительных настроек шифрование с помощью EFS в Windows не требует. Допустим, нам нужно защитить папку с изображениями. В свойствах папки выбираем Другие

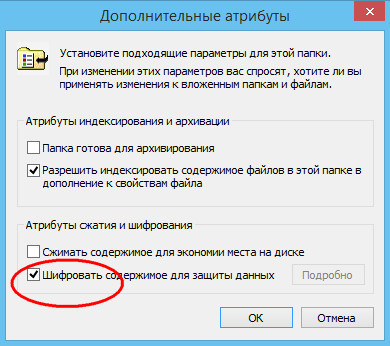

после чего в дополнительных атрибутах устанавливаем галочку Шифровать содержимое для защиты данных.

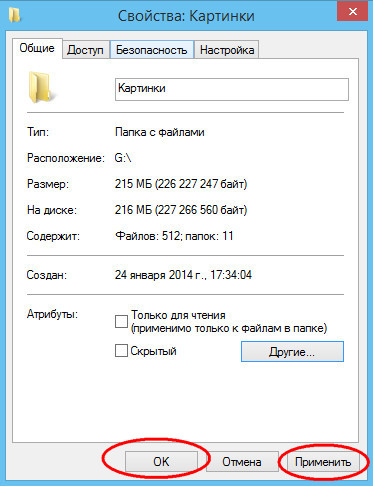

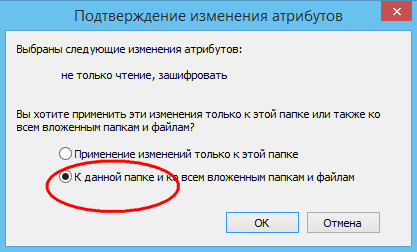

Жмем Применить и подтверждаем запрос на изменение атрибутов.

Кстати, применить шифрование можно только к одному каталогу либо же к каталогу и всем находящимся в нем файлам и папкам.

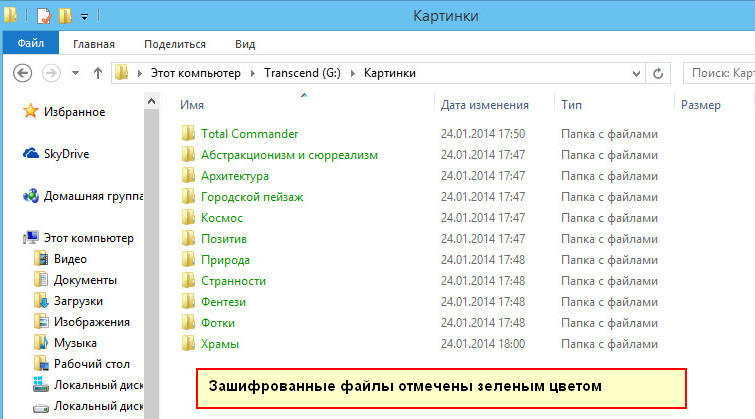

Как можно видеть из скриншота, текст названия папки Картинки вместо привычного черного стал зеленым, именно так в Windows маркируются защищенные EFS объекты.

Тем же цветом будут обозначены названия всех вложенных файлов и папок.

Работа с зашифрованными файлами практически ничем не отличается от работы с прочими объектами файловой системы. Вы можете их просматривать, редактировать, копировать, удалять и прочее, при этом шифрование и дешифрование будет производиться на лету, незаметно для пользователя. Однако все эти действия будут доступны только для конкретной учетной записи. В принципе, таким образом зашифровать можно любой файл или папку за исключением системных. Более того, шифровать последние категорически не рекомендуется, так как это может привести к невозможности загрузки Windows.

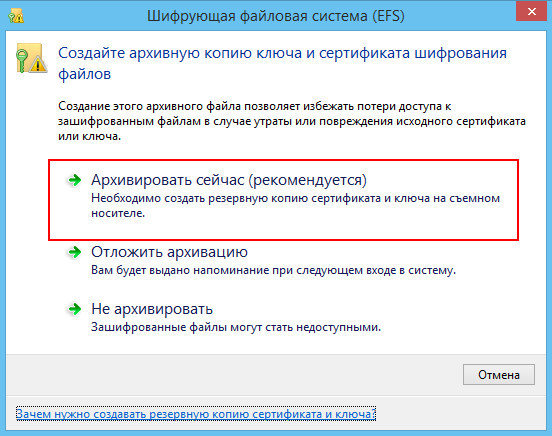

Если вы шифруете данные впервые, система предложит создать резервную копию ключа и сертификата шифрования. Не стоит пренебрегать этим советом, ведь от случайного повреждения операционной системы или потери пароля учетной записи Windows никто не застрахован. Кликните по появившемуся в системном трее сообщению и откройте мастер резервного копирования сертификатов. Если сообщение не появится или вы случайно закроете окно мастера, получить к нему доступ можно будет через консоль mmc, правда при этом вам придется немного повозиться.

Итак, в окне мастера жмем Архивировать сейчас и четко следуем указаниям.

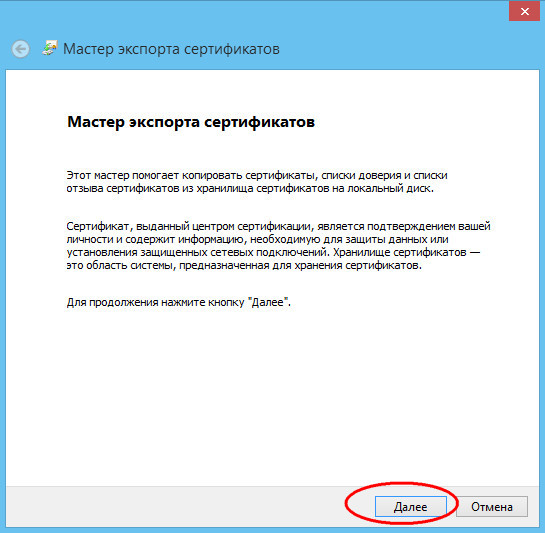

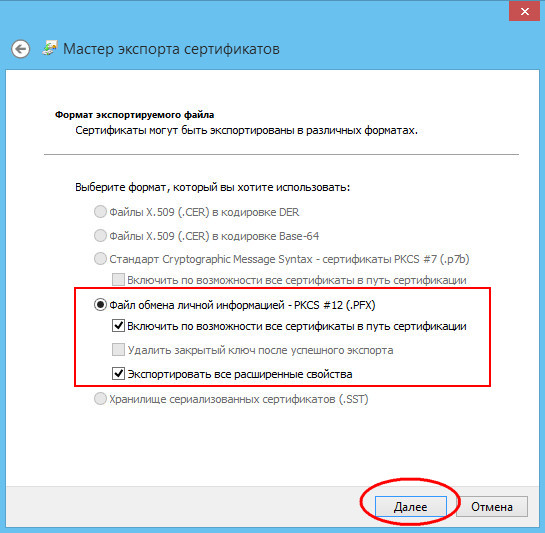

Настройки экспорта можно оставить без изменений (PKCS #12 .PFX).

Если желаете, можете включить расширенных свойств.

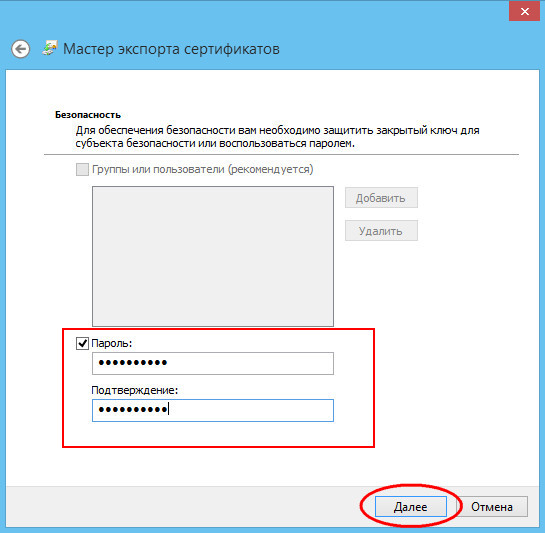

Как и положено, пароль задаем по возможности сложный.

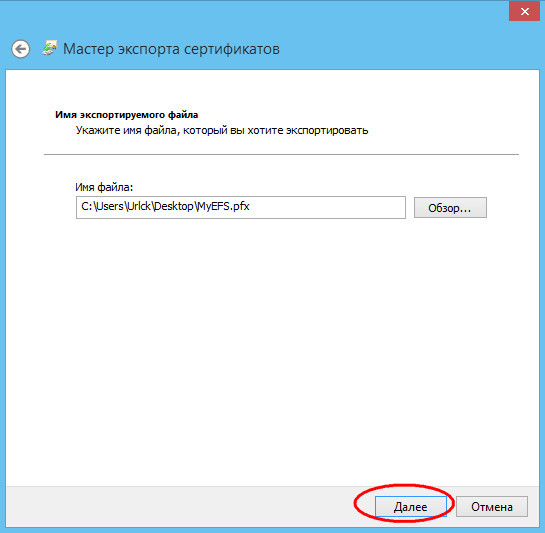

Далее даем имя файлу сертификата и сохраняем его на заранее подключенный съемный носитель.

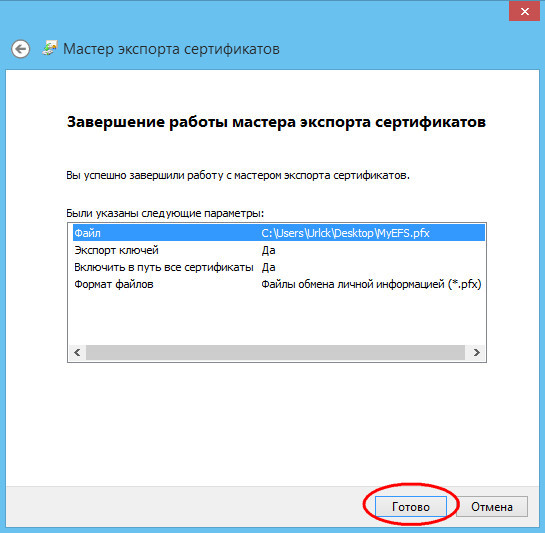

Хранить сертификаты и пароли к нему необходимо в надежном месте, например в закрывающемся ящике стола.

В следующий раз мы рассмотрим процедуру восстановления доступа к зашифрованным файлам, а также узнаем, как получить доступ к мастеру резервирования сертификатов, если его окно было случайно закрыто.

Спасибо за статью. Очень интересно.

Одно плохо, если вирус или реальный человек получит доступ к файлам из под этой учетки и скопирует на другую машину, файлы будут расшифрованы. А в случае с вирусом так скорее всего и будет.

А если их зашифровать из под другой учетной записи, то работать с ними будет неудобно, придется расшифровывать каждый раз.