Изменение большинства настроек Windows практически всегда подразумевает создание или изменение записей в системном реестре. Устанавливаете ли вы программу, включаете или отключайте в параметрах ту или иную функцию, соответствующие изменения тут же заносятся в ключи реестра. Но подобные изменения не всегда имеют положительный результат, замена или удаление параметров пользователем или сторонней программой может привести к неполадкам вплоть до полной неработоспособности системы.

Поэтому было бы неплохо, если бы администратор мог отслеживать производимые в реестре действия, ведь так можно узнать, кто или что изменило реестр. Использовать для этих целей специальные утилиты вроде Process Monitor? Можно, впрочем, Windows располагает и собственными средствами мониторинга, причем столь же эффективными, как и специализированные сторонние утилиты. Этим полезным делом в Windows занимаются особые службы Object Access Audit Policy и Audit Security. Первая отвечает за аудит изменений в реестре, в задачи второй входит наблюдение за конкретными ключами.

Давайте же посмотрим, как задействовать эти инструменты.

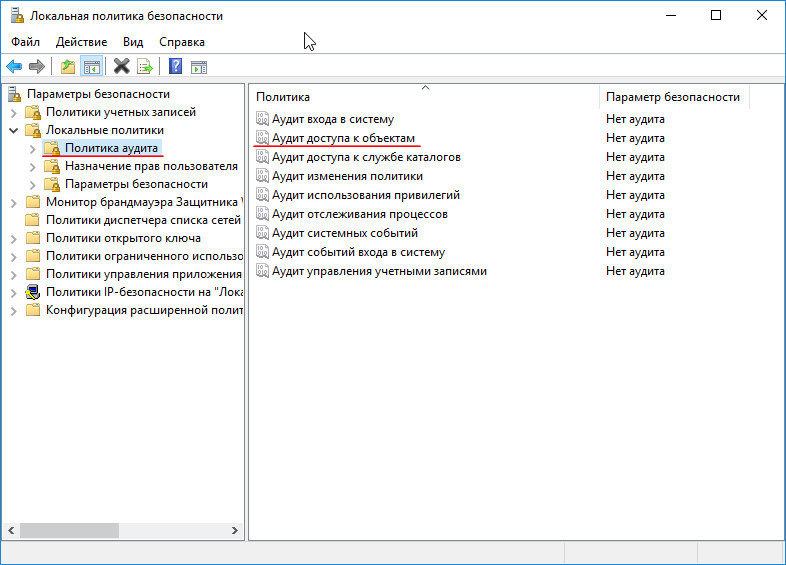

Откройте командой с secpol.msc оснастку управления локальными политиками безопасности и перейдите по цепочке Локальные политики -> Политики аудита -> Аудит доступа к объектам.

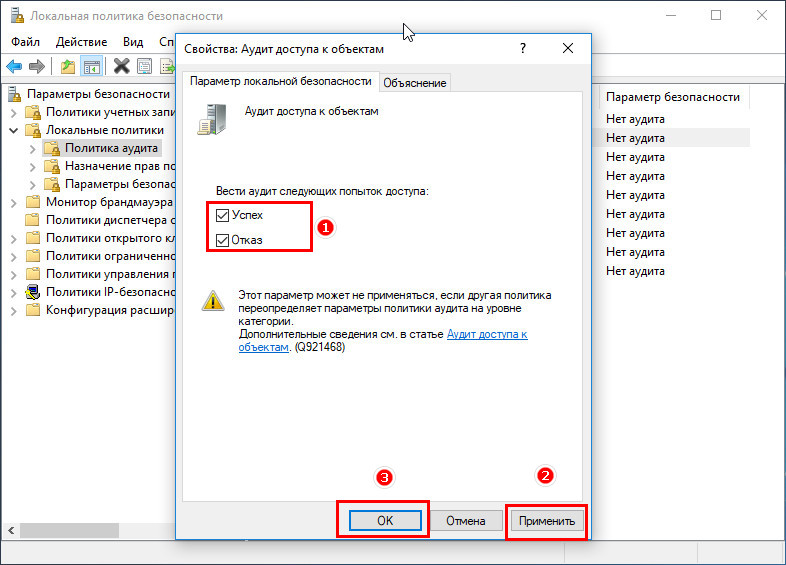

Кликните по нему два раза, в открывшемся окошке установите галочки в пунктах «Успех» и «Отказ».

Сохраните настройки.

Теперь нужно определиться с ключом реестра, который собираетесь отслеживать.

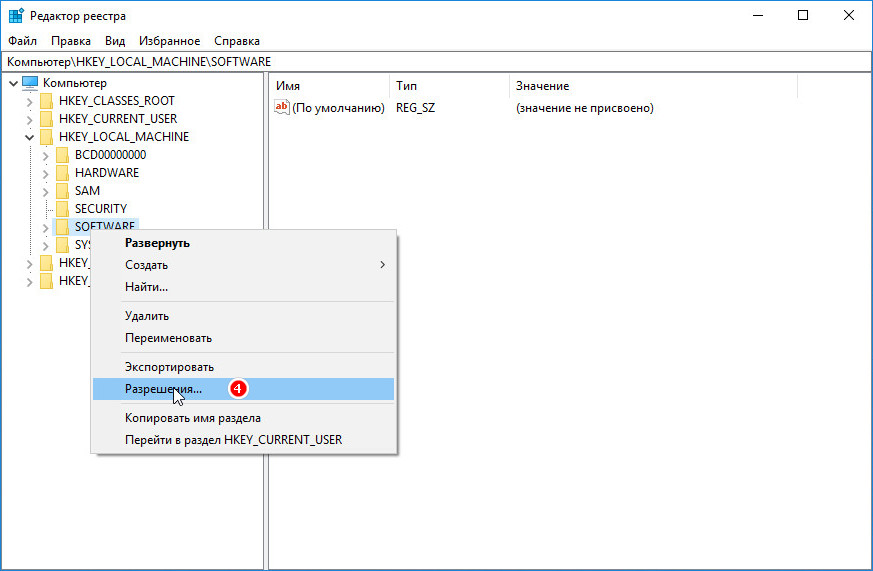

Откройте командой regedit редактор реестра, отыщите нужный вам подраздел, кликните по нему ПКМ и выберите в меню опцию «Разрешения».

Для примера мы выбрали подраздел SOFTWARE, именно в него заносят записи большинство устанавливаемых приложений.

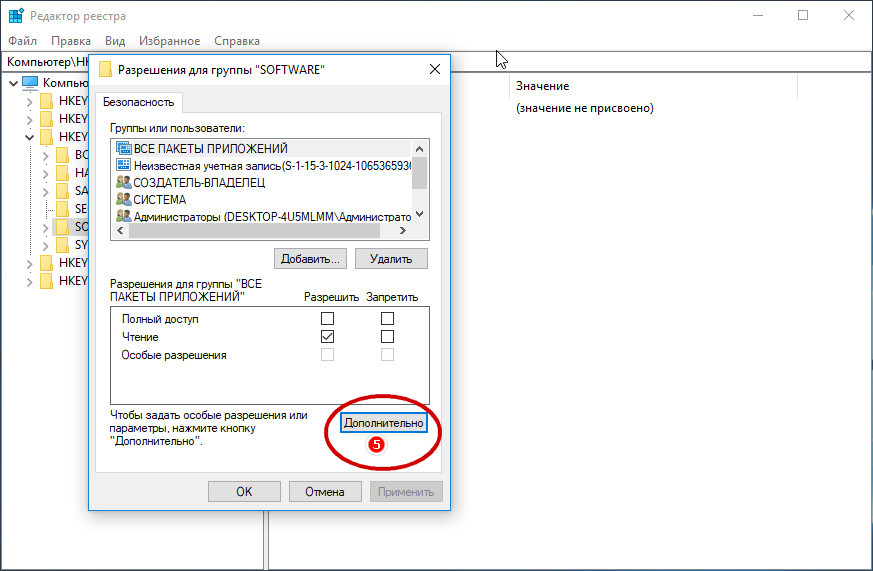

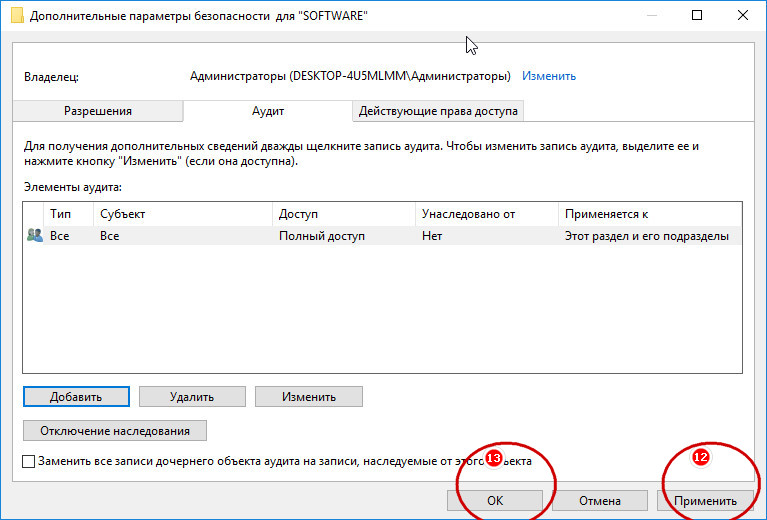

В открывшемся окошке жмем «Дополнительно».

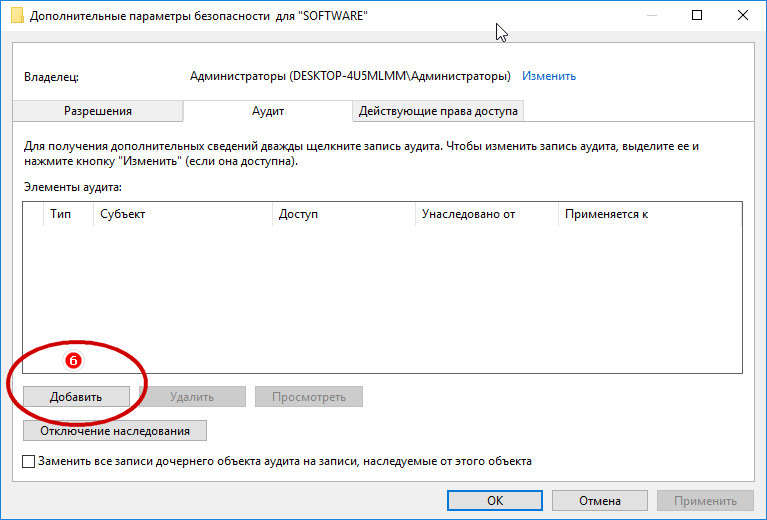

И переключаемся уже в новом окне настроек на вкладку «Аудит», нажимаем кнопку «Добавить».

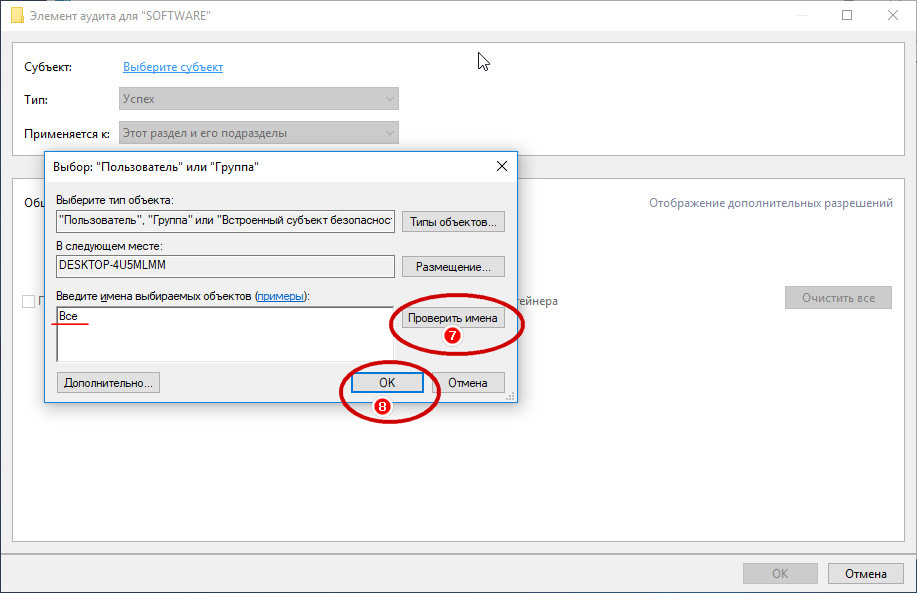

В окне элемента аудита щелкаем по ссылке «Выберите субъект» и вводим в поле добавления имен «Все». Жмем «Проверить имена», затем подтверждаем настройки нажатием «OK».

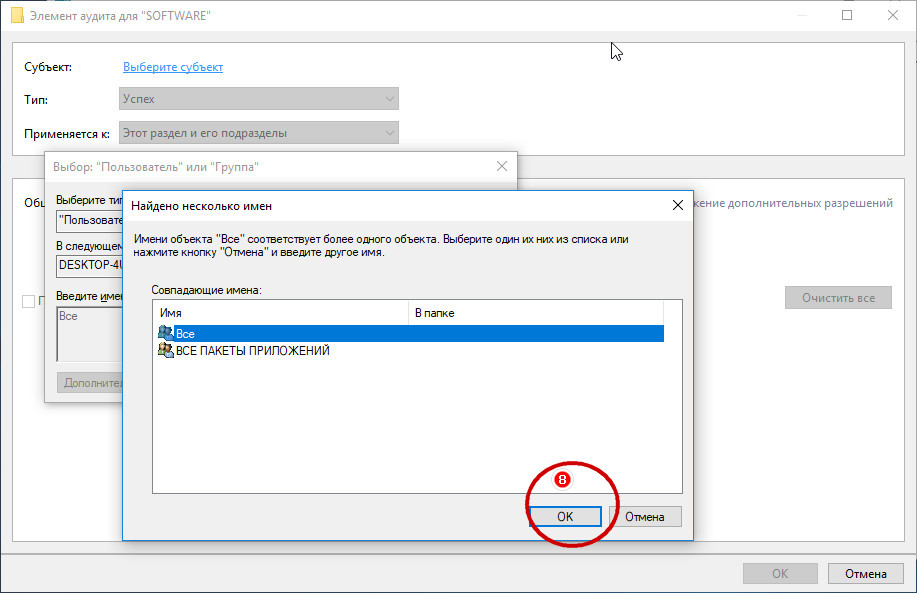

И еще раз «OK».

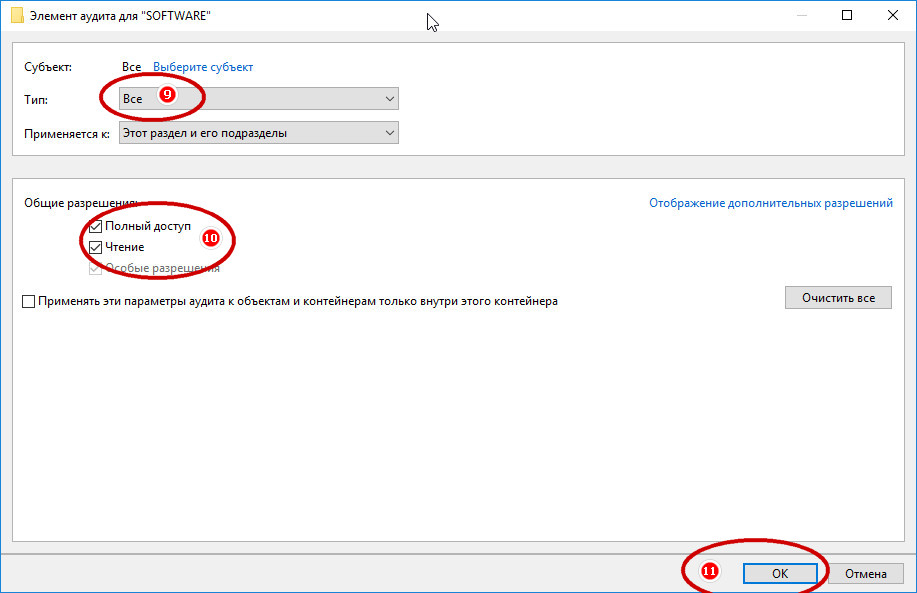

Далее в окне элемента аудита тип выставляем «Все» (на успех и отказ), общие разрешения — полный доступ и последовательно сохраняем все настройки.

Отныне любые действия, вносимые в реестр программами или пользователями, станут записываться в журнал событий, а вы сможете их просматривать, используя в качестве параметров сортировки следующие идентификаторы:

• 4656 — код указывает на попытку пользователя получить доступ к ключу реестра.

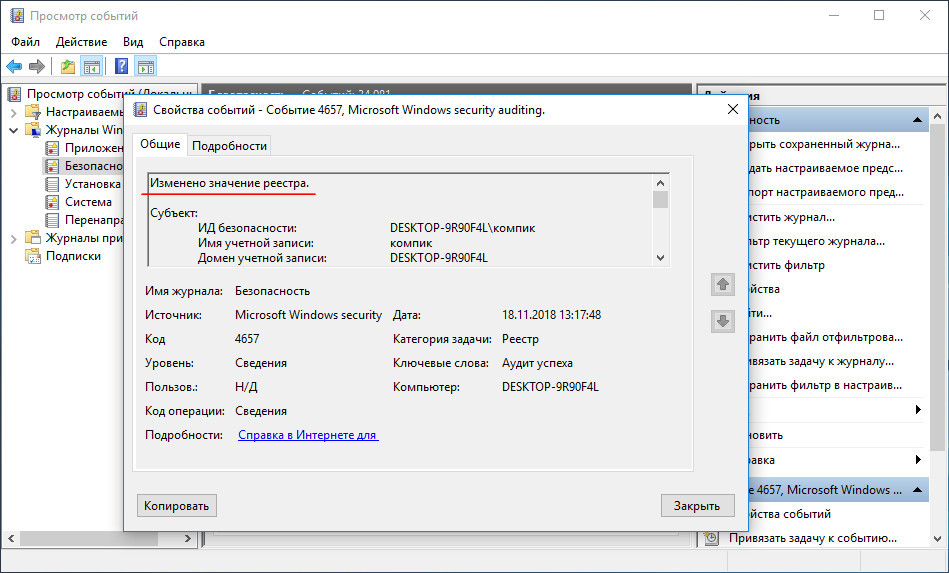

• 4657 — этот код указывает на изменение какого-либо параметра в реестре.

• 4660 — запись с этим кодом события будет сделана при удалении параметра.

• 4663 — код события, определяющий совершенное действие — создание нового параметра, просмотр, изменение либо удаление уже существующего.

Рассмотрим всё на конкретном примере.

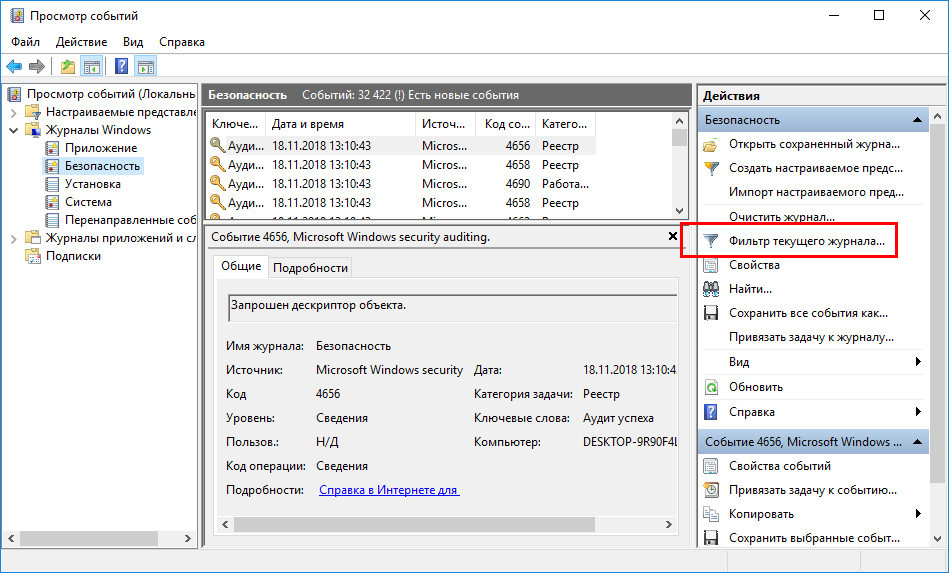

Открываем журнал событий Windows, заходим в раздел «Безопасность», в правой колонке жмем «Фильтр текущего журнала».

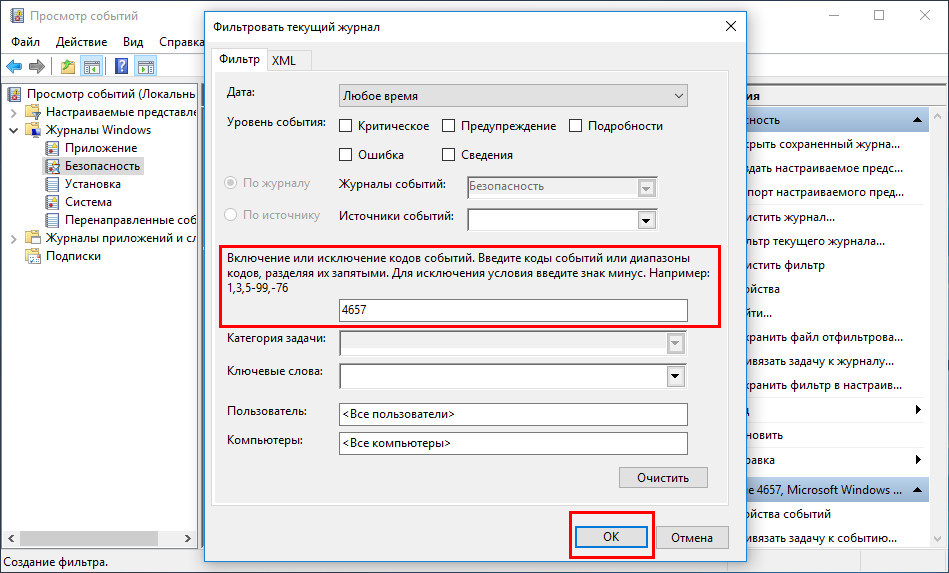

Вводим код интересующего нас события в поле фильтра.

Сортируем записи и смотрим, кто, как и когда изменил параметры реестра.

Вот так просто отслеживать вносимые в реестр приложениями или пользователями изменения.

Если вы собираетесь пользоваться аудитом на постоянной основе, то следите за заполнением журнала и периодически очищайте его.

(3 оценок, среднее: 3,67 из 5)

(3 оценок, среднее: 3,67 из 5)

Добавить комментарий